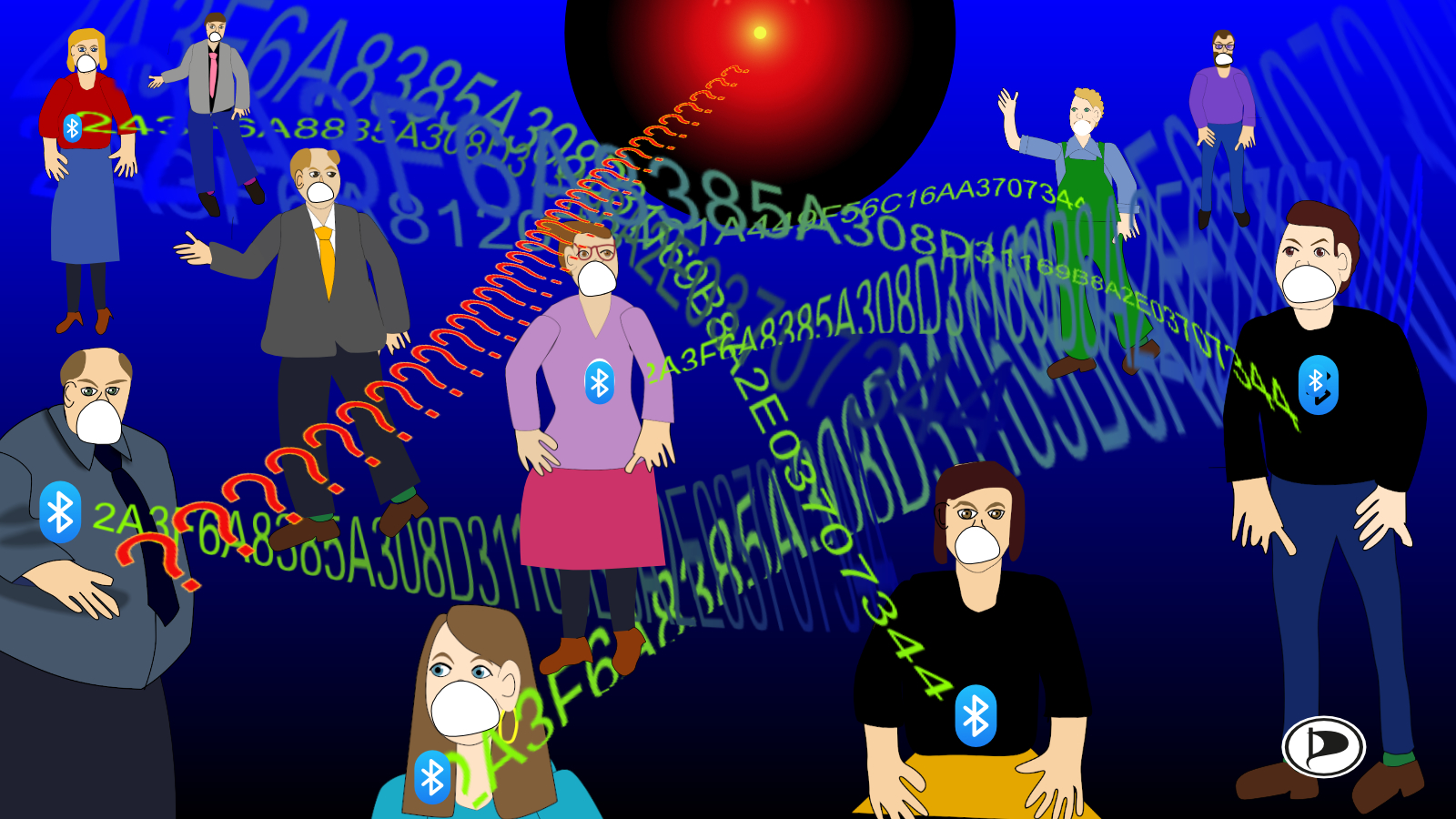

In diesen außergewöhnlichen Zeiten gibt es auch außergewöhnliche Vorschläge. Aktuell wird die „Corona-App“ diskutiert. Sie weckt die Hoffnung, dass man mit ihrer Nutzung die derzeit strengen Auflagen zur Kontaktvermeidung lockern kann. Begleitet wird dies aber von der Furcht, dass auch bei uns Überwachungsmaßnahmen wie in China, Südkorea und anderen Staaten Einzug halten. Darüber hinaus besteht die Gefahr, dass Daten aus der App mit anderen Daten zusammengeführt, weitergeleitet, gespeichert oder sogar veröffentlicht werden und, dass eine Infrastruktur etabliert wird, die den Überwachungsstaat fördert.

Dies ist ein Piratenthema, denn wir sind die Partei, die sich den Schutz der Grundrechte, insbesondere der digitalen Grundrechte, auf ihre Fahnen geschrieben hat. Ein Klassiker unserer Wahlkampfslogans ist „Transparenter Staat statt gläserner Bürger“.

Wir PIRATEN sind aber auch die, die sich Fakten und Argumente immer nüchtern anschauen und analysieren. Ein anderer unserer Wahlkampfklassiker heißt daher „Denk selbst“. Leider sind viele Fakten rund um die Corona-App noch recht unklar und umstritten. Trotzdem liegt nun einiges vor, das sehr nüchtern, ausführlich und systematisch die Herausforderung „Corona-App und Datenschutz“ beleuchtet und das allen beim Selberdenken helfen kann:

Das Forum InformatikerInnen für Frieden und gesellschaftliche Verantwortung e. V. hat eine Datenschutz-Folgenabschätzung (DSFA) für die Corona-App veröffentlicht und vom Chaos Computer Club (CCC) gibt es Prüfsteine für die Beurteilung von Corona-Apps. Außerdem hat das Bundesamt für Sicherheit in der Informationstechnik (BSI) Sicherheitsanforderungen für Gesundheits-Apps erstellt . Auch unser Europoaabgeordneter Dr. Patrick Breyer sieht die aktuellen Entwicklungen bezüglich einer Corona-App mit Besorgnis. In einer öffentlichen Diskussion mit Dr. Franz-Josef Schmitt, dem politischen Geschäftsführer der Piratenpartei Berlin, stellte er skeptische Fragen zum Datenschutz und zur Freiwilligkeit einer solchen App. Außerdem wurde über die Anforderungen an eine Corona-App seitens der Piratenpartei diskutiert. Die ganze Diskussion kann über diesen Link nachgehört werden.

Hier wollen wir die Zielsetzung einer App erläutern, sowie die Datenschutzrisiken, die durch ihre Nutzung entstehen. Basis dafür sind diese Veröffentlichungen. Wir hoffen, dass Piraten und ihre Wähler damit in der Lage sein können, sich selbst ein Bild zu machen und selbst zu denken.

Wie soll eine Corona-App funktionieren?

Was soll die App erreichen? Auch bisher wird schon versucht, Ansteckungsketten zu identifizieren und zu unterbrechen. Wenn ein Infizierter bekannt ist, reicht es nicht, wenn er in Quarantäne geht, denn er hat vorher wahrscheinlich schon andere angesteckt. Diese Personen muss man finden und untersuchen. Nicht alle Infizierten zeigen Symptome, trotzdem können sie das Virus weiterverbreiten. Hinzu kommt, dass ein Patient teils erst lange nach der Infektion Symptome zeigt. Die Ansteckungskette hat sich schon längst weiter fortgepflanzt, und man kommt zu spät, wenn man – wie zur Zeit – allen hinterhertelefoniert. Um die Ansteckungsrate zu reduzieren, müssen daher die Kontakte aller minimiert werden, auch wenn sie nicht infiziert sind. Dies wird durch den aktuellen Lockdown erzielt.

Es gibt nun die Hoffnung, eine App könnte die Rückverfolgung von Kontakten stark beschleunigen, sodass diese frühzeitig gewarnt werden und sich in Quarantäne begeben können, bevor sie jemand anstecken. Damit soll die Wahrscheinlichkeit, infizierten Personen zu begegnen, reduziert werden, sodass Kontaktbeschränkungen gelockert werden können. Als Partei, die sich die Digitalisierung auf ihre Fahnen geschrieben hat, beschäftigen wir uns mit diesem Thema und beleuchten die verschiedenen Auswirkungen.

Die bei uns am meisten diskutierte Variante soll, vereinfacht erklärt, wie folgt funktionieren: Jedes Mobiltelefon, auf dem die App läuft und dessen Bluetooth eingeschaltet ist, sendet Kontakt-IDs aus und empfängt IDs von anderen Mobiltelefonen in seiner Nähe. Diese werden erst mal nur auf den Mobiltelefonen gespeichert. Die IDs werden oft gewechselt, so dass eine längere Verfolgung nicht möglich ist. Wenn jemand infiziert ist, erlaubt er, mit Hilfe eines Authentifizierungsverfahrens, die IDs seiner Begegnungen innerhalb einer vergangenen Frist, z.B. zwei Wochen, auf einen zentralen Server zu übertragen. Alle Mobiltelefone rufen die anonymisierten IDs der Infizierten regelmäßig ab. In Folge erhält man eine Nachricht, ob man jemand begegnet ist, der positiv getestet wurde. Man weiß erst mal nur, dass es eine erhöhte Wahrscheinlichkeit gibt, selbst infiziert zu sein und kann sich vorsichtshalber in Quarantäne begeben. Damit sollen „die Kontakte unserer Kontakte“ geschützt werden, wie es der CCC formuliert. Das ganze soll laut Entwicklern funktionieren, wenn mindestens 60-70 % der Bevölkerung mitmachen.

Varianten und Projekte

Es gibt verschiedene Varianten solcher Vorschläge, die man grob in drei Typen einteilen kann (FIFF, [1]): Typ 1 verwendet Standortdaten aus GPS und Mobilfunk, Typ 2 sogar Bewegungsdaten aus GPS und Mobilfunk, Typ 3 verwendet nur Kontaktdaten aus Bluetooth. Nur Letzteres wird zur Zeit bei uns in Erwägung gezogen, im Gegensatz zu manchen anderen Ländern. Typ 3 lässt sich wiederum in mehrere Varianten einteilen. Der Hauptunterschied ist, ob Informationen auf einem zentralen Server gesammelt werden, der dann die Gefährdeten informiert, oder ob ein Server die IDs der Infizierten bekommt und das Smartphone das Risiko selbst errechnet. Auch hier sind weitere Varianten möglich.

In einigen asiatischen Ländern zucken die Behörden hingegen nicht einmal mit der Wimper: In China sind beispielsweise Apps verpflichtend, sie überprüfen auch das Wohlverhalten der Bürger, Daten werden mit Video-Überwachungsdaten und Bezahlapps verknüpft und sie verwenden GPS-Tracking. Nicht nur für uns PIRATEN, sondern auch in allen freiheitlichen Demokratien mit ihren Errungenschaften im Datenschutz kommt so etwas nicht infrage.

In Europa hat sich das Pan-European Privacy Preserving Proximity Tracing (PEPP-PT)-Konsortium gebildet, das Grundlagen für eine datenschutzfreundliche Alternative erarbeiten und mit der DSGVO konform sein will. Es bündelt eine Reihe von Varianten des Typs 3 und soll Grundlagen liefern, auf denen verschiedene Apps aufgebaut werden können. Ursprünglich gehörten sowohl die Varianten mit zentralem Server als auch die rein dezentralen Varianten zu diesem Konsortium. Inzwischen hat es zwischen den Verfechtern der Varianten Streit gegeben. Die Entwickler eines rein dezentralen Protokolls, bekannt unter dem Namen „Decentralized Privacy-Preserving Proximity Tracing“ (DP-3T), sind unter Protest ausgetreten. Über 300 Wissenschaftler, darunter viele Beteiligte an DP-3T, veröffentlicheten einen Protestbrief, in dem sie warnen, dass ein Schutz der Privatsphäre mit einem Protokoll, das einen zentralen Server benutzt, nicht möglich sei. Entscheidungsfindung innerhalb PEPP-PT sei außerdem zu intransparent, außerdem hat es den Anschein, dass Entscheidungsträger die Variante mit einem Server bevorzugen würden. Als Reaktion darauf hat nun auch PEPP-PT eine Dokumentation auf Github veröffentlicht.

Apple und Google haben angeboten, die App mit ihren Plattformen zu unterstüzen. Darüber hinaus haben sie angekündigt, ein ähnliches System zur Kontakterfassung mit Bluetooth zu entwickeln, das ebenfalls dezentral auf den Mobiltelefonen ohne Server funktionieren soll. Unabhängig davon gibt es eine App des Robert Koch-Instituts, das Gesundheitsdaten aus Fitnesstrackern für Forschungszwecke auswerten will (genannt „Datenspende“). Dies ist eine völlig andere Anwendung mit anderer Zielsetzung (Forschung) und wird hier nicht weiter betrachtet. Leider gibt es viele Bürger, die eine Corona-App mit der Datenspende des RKI verwechseln.

Die Datenschutzfolgeabschätzung des FIFF: Schwachstellen und Risiken

Eine Corona-App müsste so gestaltet sein, dass sie genau den Zweck erfüllt, Infektionsketten früher zu durchbrechen. Andere Anwendungen dieser Daten, z.B. Nachverfolgen von Personen oder Warnen anderer Personen vor Infizierten, müssen ausgeschlossen werden. Nachdem eine Person sich in Quarantäne begeben hat, müssen ihre Daten und die App auf dem Mobiltelefon gelöscht werden.

Das FIFF hat ein eine Datenschutz-Folgenabschätzung für Corona-Apps erstellt, wie sie nach der DSGVO für jede umfangreichere Datenverarbeitung vorgesehen ist. Diese ist auch für uns PIRATEN als Diskussionsgrundlage interessant. Sie analysiert vor allem Schwachstellen und Risiken und gibt Empfehlungen für die Verantwortlichen, wie Risiken minimiert werden können.

Die Risiken und Abhilfen, die das FIFF benennt, sind:

- Gefahr falscher Positiver: Es könnte jemand als positiv eingestuft und daher zu Unrecht auf Quarantäne verpflichtet werden. Dies muss anfechtbar sein. Ein Nebeneffekt wäre sonst auch, dass Nutzer versucht sind, sich absichtlich anzustecken und Immunität zu erwerben.

- Verhaltensprofile: Die Betreiber könnten versucht sein, ein Verhaltensprofil der Nutzer zu erstellen, was über den eigentlichen Zweck hinaus ginge. Wenn dies anonym erfolgt, könnten in Zukunft trotzdem Auflagen für bestimmte Personengruppen die Folge sein. Wenn es möglich ist, die Anonymisierung der ID wieder aufzuheben, könnte das Auswirkungen für die Betroffenen haben. Auswertungen von Daten werden zur Zeit diskutiert, deshalb ist dieses Risiko zur Zeit als hoch einzustufen.

- De-Anonymisierung anhand von Verbindungsdaten: Die Betreiber verfügen durch den Einsatz einer solchen App über personenbezogene Gesundheitsdaten. Sie könnten auch Kontakte de-anonymisieren und Profile von individuellen Nutzern erstellen. Wenn die Struktur der App dezentral ist, ist dies nur mit positiv getesteten Nutzern möglich, mit einem zentralen Server sogar mit allen Nutzern. Der technische Aufwand ist gering, daher ist das Risiko groß.

- Dauerspeicherung der Daten: Die Betreiber könnten versucht sein, die Daten nicht zu löschen. Damit wäre auch eine spätere De-Anonymisierung möglich.

- Fragliches Vertrauen in Verfahren: Da unklar ist, ob Nutzer wirklich in Quarantäne gehen, müssten die Kontakt- IDs weiter übermittelt werden. Das reduziert das Vertrauen in die gesammelten Daten.

- Nötigung zur Nutzung: Die Nichtverwendung der App könnte Restriktionen nach sich ziehen, z.B. Zugangsbeschränkungen zu Gebäuden und Arbeitsplätzen. Es wäre keine Freiwilligkeit mehr, außerdem könnten Gruppen diskriminiert werden, in denen die Nutzung eines Mobiltelefons eher unüblich ist.

- Kommerzielles Tracking: Da in den Mobilphonen Bluetooth dauerhaft eingeschaltet bleiben muss, können Betreiber von kommerziellen Tracking-Strukturen, z.B. in Einkaufszentren und Flughäfen, Daten der Nutzer sammeln und ihre Werbung entsprechend zuschneiden.

- Sekundärnutzung bei zentraler Struktur: Polizei, Behörden und Politiker können versucht sein, die Daten auch für strafrechtliche Ermittlungen zu nutzen, z.B. für Kontaktermittlungen von Verdächtigen. Dies kann nur durch politische aber nicht durch technische Maßnahmen verhindert werden.

- Nutzung durch Plattformen: Falls die Plattformen von Google und Apple genutzt werden, könnten diese ebenfalls Daten ableiten, was nicht verhindert werden kann.

- Angriffe durch Hacker, Trolle und Stalker: Diese könnten Situationen von zeitlich begrenzter räumlicher Nähe, Abwesenheit von Mietern oder Eigentümern oder Anwesenheit von Personen an Standorten ausnutzen.

- Meldung falscher Infektionsereignisse: Das FIFF meldete mehrere möglichen Varianten, wie das möglich ist. Allerdings erfordert ein solcher Angriff kriminelle Energie.

Das FIFF zieht daraus Schlussfolgerungen für eine lange Liste von Schutzmaßnahmen, die für das Verfahren eingehalten werden müssen. Auch für die Gestaltung der Rechtsgrundlagen und der IT-Sicherheit gibt das FIFF Emfpehlungen. Sein Resume ist „Aus dem Blickwinkel des Datenschutzes gehen die wesentlichen Risiken nicht von Hackerïnnen oder anderen Benutzerïnnen aus, sondern von den Betreiberïnnen des Datenverarbeitungssystems selbst.“

Die 10 Prüfsteine des Chaos Computer Clubs für die Beurteilung von „Contact Tracing“-Apps

Auch der CCC warnt vor Risiken und formuliert Anforderungen, die unbedingt erfüllt werden müssen und hier zusammengefasst sind: [2]

1. Die Zweckbindung muss ausschließlich die Unterbrechung der Infektionsketten sein. Die App darf nur benutzt werden, wenn dies nachweisbar signifikant gelingt.

2. Die Benutzung muss freiwillig bleiben. Jede Art von Nötigung muss unterbunden werden.

3. Die Privatsphäre muss gewahrt werden, nicht nur durch Vertrauen, sondern durch dokumentierte technische Sicherheit.

4. Der vollständige Quelltext muss frei verfügbar für Überprüfungen Interessierter veröffentlicht werden.

5. Der Zweck, Infektionsketten zu unterbrechen, kann auch dezentral erfüllt werden. Die IT-Sicherheit zentraler Server kann nicht überprüft werden.

6. Nur notwendige Daten dürfen gespeichert werden. Diese müssen gelöscht werden, sobald sie nicht mehr benötigt werden.

7. De-Anonymisierung darf nicht möglich sein.

8. Zentrale Bewegungs- und Kontaktprofile sind inakzeptabel, daher ist Datenverknüpfung oder die Nutzung von GPS abzulehnen.

9. Die IDs dürfen nicht über längere Zeit verkettet werden können.

10. Die Metadaten einer Kommunikation dürfen nicht beobachtet oder gespeichert werden.

Diese Prüfsteine sind größtenteils im Einklang mit den Anforderungen des FIFF. Der CCC fordert ein rein dezentrales System ohne zentralen Server, das FIFF analysiert beides, stellt aber fest, dass die Risiken eines zentralen Servers noch größer sind.

Die Sicherheitsanforderungen des Bundesamts für Sicherheit in der Informationstechnik (BSI)

Das BSI hat kürzlich eine technische Richtlinie für Gesundheits-Apps veröffentlicht, „die bei Anwendung den Zugriff Unbefugter auf diese Daten erschweren kann.[3] „In diesen Richtlinien werden Angriffsszenarien von Dritten beleuchtet“, wie es in einer Pressemitteilung heißt. Leider beschränken sich die Richtlinien nur auf Angriffe Dritter, beachten jedoch nicht die Risiken, die durch Betreiber oder Nutzer entstehen könnten.

Mögliche Angriffsszenarien, die die Richtlinie auflistet, sind, dass Unbefugte:

- Zugriff auf sensitive Daten der Applikation eines Nutzers auf dem mobilen Gerät erhalten.

- Zugriff auf Assets des Backends erhalten.

- mit Hilfe einer fremden Nutzerkennung Zugriff auf sensible Daten anderer Nutzer erhalten.

- infolge unzureichender Verschlüsselung die Kommunikation belauschen.

- zusätzliche Kosten verursachen.

- Daten manipulieren.

- das Passwort erraten.

- mit Hilfe von Reverse Engineering ungeschützte Datenstrukturen im Speicher ermitteln.

- Aus diesen Risiken leitet das BSI eine Reihe von Prüfaspekte ab für Maßnahmen, die diese Risiken minimieren.

Meinungsbildung bei Piraten

Wenn man diese drei Publikationen vergleicht, stellt man unterschiedliche Gewichtungen fest. Das BSI definiert nur Anforderungen für die Datensicherheit von mobilen Gesundheitsanwendungen, während das FIFF auch Mißbrauch durch Behörden und Regierungen sowie durch Nutzer selbst mit dem Schwerpunkt Datenschutz analysiert. Der CCC konzentriert sich weniger auf Angriffe von Dritten, sondern vor allem auf den Missbrauch durch Behörden und Betreiber von Plattformen.

Da das PEPP-PT-Konsortium seine Entwicklungsarbeit nicht nur für die Deutsche, sondern für alle europäischen Regierungen leistet, muss gerade dieser Aspekt beachtet und genau untersucht werden. Auch in Deutschland kann man skeptisch bleiben, ob nur Vertrauen in unsere Regierung und Behörden ausreichend ist, oder ob es nicht möglich sein muss, die Software von unabhängiger Seite überprüfen zu lassen, wie es unter anderem der CCC und auch die Piratenpartei fordert.

Leider gibt es nicht nur in Ländern wie Ungarn zunehmende Überwachungsbegehrlichkeiten. Auch Bundesgesundheitsminister Jens Spahn ist schon mehrfach mit Datensammelgelüsten aufgefallen, so letztes Jahr mit seinem „Digitale-Versorgung-Gesetz“, das den Aufbau einer zentralen Datenbank mit allen Gesundheitsdaten der Bürger vorsieht. Vor ein paar Wochen schlug er vor, die Nachverfolgung von Bewegungsdaten ins Infektionsschutzgesetz zu schreiben, wohlgemerkt nicht nur freiwillig, sondern sogar verpflichtend! Befürworter von schärferen Polizeigesetzen und mehr Überwachung freuen sich über solche Vorschläge. In Zeiten von Krisen und Ängsten ist die Opposition gegen mehr Überwachung und Stärkung von Autoritäten schwächer. Zwar hat Spahn erst mal auf seinen Vorschlag verzichtet, aber er will die Idee weiter verfolgen. Am 19. April sprach er im heute-Journal davon, „dass wir Apps nutzen können … bei der Kontrolle der Quarantäne“. Das ist eine Anwendung, die nur mit Bewergungsverfolgung möglich wäre, und die wir ablehnen.

Nicht nur nach der Einschätzung der Piratenpartei, sondern auch der Analyse des FIFF und den Prüfsteinen des CCCs zu Folge, käme höchstens die dezentrale Variante in Frage, die per Bluetooth Kontakte feststellt, frühere Kontakte warnt und Infektionsketten unterbricht, also die Bemühungen von DP-3T. Unabdingbar sind der Schutz der Privatsphäre der Nutzer, der Verzicht auf Verkehrs- und Standortdaten, die Offenlegung des Quellcodes, die Verhinderung von Nötigung, die App zu benutzen, die Möglichkeit für Nutzer, Informationen zu korrigieren und die Garantie, dass die Daten baldmöglichst gelöscht werden und die App nicht zum Sammeln weiterer Daten genutzt werden kann.

Auch unser Europa-Abgeordneter Patrick Breyer warnt, dass die Freiwilligkeit in Gefahr geraten könnte. Der Haupteffekt sei eher Panik und die falsche Annahme, dass man mit einer App besser geschützt wäre.

Es gibt noch weitere Probleme, die nicht nur den Datenschutz betreffen, und daher über das Thema dieses Artikels hinausgehen. Beispiele sind: Längst nicht jeder Bürger besitzt und benutzt ein Mobiltelefon. Viele Mobiltelefone sind veraltet und nicht in der Lage, Bluetooth einzusetzen. Oder: Wenn es zu häufige Alarme gibt, werden die Leute müde noch länger mitzumachen.

Im erwähnten offenenen Protestbrief der Wissenschaftler aus aller Welt zur privatsphärefreundlicher Corona-Tracking-App vom 19. April heißt es „Wir sind besorgt, dass einige Lösungen für die Krise in schleichenden Prozessen zu Systemen führen könnten, die eine beispiellose Überwachung der Gesellschaft ermöglichen würden.“

Wir PIRATEN schließen uns diesen Empfehlungen an. Wir sind nicht prinzipiell gegen die Nutzung einer App, wenn sie signifikant dazu beitragen kann, Infektionsketten zu unterbrechen. Die oben beschriebenen Forderungen halten wir jedoch dabei für unabdingbar.

0 Kommentare zu “Corona-App und Datenschutz: Gläserner Bürger versus Eindämmung von Infektionsketten?”